La cybersécurité est une problématique essentielle à prendre en compte par les entreprises. Thucy est une société basée à Carpentras et spécialisée dans ce domaine technique, avec l’apport de solutions préventives et curatives contre des attaques éventuelles. Trois jeunes associés développent ce concept.

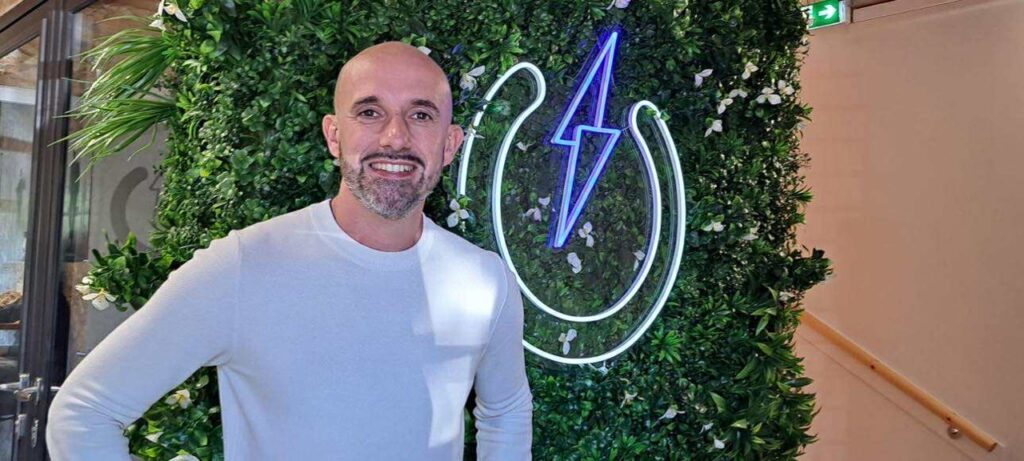

En 2020, Samy Scanna et Sylvain Borreda décident de lancer leur entreprise en cybersécurité. Les deux copains viennent d’obtenir leur Master en cybersécurité, sous forme d’apprentissage à Pertuis auprès de la CCI. « Au lancement de l’entreprise, nous n’avions pas de local professionnel et nous travaillions chez nous à Carpentras. » L’entreprise se développe peu à peu, elle peut alors embaucher un apprenti en 2022.

Un troisième associé

En 2023, les deux jeunes créateurs rencontrent Thibaud Perrard. Ils décident alors de créer un trio d’associés en créant l’entreprise Thucy, qui vient de la fusion de Volt Security, créée par Samy et Sylvain, et Thucidide, lancée par Thibaud.

Quatrième année à Mon premier bureau

L’entreprise s’est installée en 2022 au Château Durbesson qui abrite Mon premier bureau, loué pour les créateurs d’entreprise de services par le service Développement économique de la CoVe. « Cela été une belle opportunité pour nous sur l’aspect financier car le tarif des loyers est avantageux. Nous sommes dans deux bureaux ici jusque mai 2026 car la durée maximale d’occupation est de 4 ans », explique Samy Scanna qui est basé à Carpentras avec Lana qui est en apprentissage, les deux autres associés étant allés s’installer à Aix-en-Provence. Le projet est de créer rapidement un bureau sur cette ville des Bouches-du-Rhône.

Le concept

« En premier lieu, je veux dire que nous travaillons toujours dans une dimension éthique. Notre métier a deux facettes : l’offensif et le défensif. Pour l’offensif, nous mettons dans la peau d’un hacker. Nous attaquons les entreprises en recherchant les failles de sécurité. Une fois ce diagnostic établi avec une cartographie de tous les vecteurs d’attaque, nous les aidons à corriger ces vulnérabilités informatiques », indique Samy Scanna. Un rapport est alors établi avec des préconisations et un plan d’action proposés. Un accompagnement est également assuré pour la mise en place de ces corrections avec les outils nécessaires. Cette prestation concerne plutôt les entreprises d’une certaine taille, comme les ETI ou les grands groupes.

L’entreprise est référencée en tant que prestataire Cybermalveillance, label donné par l’État. Cela lui permet d’être plus facilement contacté par les entreprises grâce à une plate-forme dédiée. Il s’adresse plus particulièrement aux particuliers, au TPE, et aux PME.

L’autre label de l’entreprise est ExpertCyber, label délivré par l’ANSSI, Agence nationale de la sécurité des systèmes d’information. Il s’adresse plus particulièrement aux entreprises de taille importante que sont les ETI et les grands groupes

Des entreprises qui travaillent dans des secteurs d’activités sensibles comme la défense ont l’obligation d’avoir recours à la cybersécurité.

L’approche défensive

Le second volet de compétences apporté par Thucy est le défensif. Il s’agit alors pour Thucy d’apporter des solutions de protection à des entreprises de toutes tailles, de la PME aux grands groupes. Elle déploie des solutions de sécurité avec la mise en place d’outils comme les pare-feux, la sensibilisation auprès des utilisateurs de l’entreprise ainsi que l’installation de solutions antivirales. « La majeure partie de notre activité concerne du préventif. Il arrive néanmoins que l’entreprise soit attaquée. Nous devons alors appliquer une méthode curative très urgente. » Les cyberattaques sont en effet une catastrophe pour les entreprises car tout est alors bloqué comme le système de paye ou les commandes par exemple. « Ce phénomène est de plus en plus important mais les entreprises y sont en revanche de plus en plus sensibles en se protégeant davantage que par le passé. »

Un second métier

L’autre métier de l’entreprise est l’infogérance qui consiste à gérer le parc informatique d’une entreprise. « Cette activité représente une petite part dans l’entreprise mais nous y ajoutons pour nos clients notre approche cybersécurité qui est véritablement l’ADN de l’entreprise. Nous avons à ce jour cinq clients dans le Vaucluse. » Grâce à leur formation cybersécurité, les trois trentenaires assurent également des formations jusqu’à Bac+5 auprès de la CCI à Avignon.

Un logiciel créé

Thucy vient de lancer un logiciel autonome, Data Shields. Les entreprises peuvent y souscrire sous forme d’abonnement. Cet outil permet de surveiller toute la surface exposée sur internet. Dès qu’il y a une anomalie détectée sur une fuite d’informations, le logiciel envoie alors une alerte. « Nous sommes évidemment passionnés d’informatique. À ce jour, ce nouveau logiciel a été commercialisé auprès d’une dizaine d’entreprises de toutes tailles dont un grand groupe. »

Les perspectives de l’entreprise sont de consolider toutes ses prestations auprès d’un plus grand nombre de clients. La recherche et développement, dada de ces trois jeunes créateurs, doit également permettre à terme de sortir de nouveaux produits. L’entreprise va rester à Carpentras et l’ouverture d’un nouveau bureau à Aix-en-Provence va lui apporter un nouveau bassin économique potentiel.

Des chiffres :

– Chiffre d’affaires 2025 : 200 000€ (idem à 2024)

– Pour les collectivités de moins de 25 000 habitants : 1 collectivité sur 10 déclare avoir été victime d’attaques dans les 12 derniers mois

– Un baromètre révèle que 44% de ces collectivités s’estiment faiblement exposées, tandis que 53% pensent bénéficier d’un bon niveau de protection.

Menaces principales pour les entreprises / associations (répartition des demandes d’assistance) :

– Hameçonnage : 21%

– Piratage de compte : 20%

– Rançongiciel : 12%

– Fraudes aux virements : forte hausse en volume (+29%)

– Défigurations de site Internet : baisse en volume (-17%)

– Attaques DDoS : baisse (-4%)

Source : rapport de cybermalveillance.gouv.fr (ANSSI)